Captcha

-

Wie Sie den Missbrauch von Kennwortrücksetzungen auf Ihrer Website verhindern können (2026)

Mehr lesen: How to Prevent Password Reset Abuse on Your Website (2026)Die meisten Teams schützen ihre Anmeldeseite sorgfältig und lassen den Fluss zum Zurücksetzen des Passworts nahezu offen. Angreifer wissen das. Sie nutzen den Rücksetzvorgang, um gültige Konten aufzuzählen, Posteingänge mit automatisierten E-Mails zu überschwemmen, Token durch die Generierung schwacher Links zu stehlen und die Anmeldeschutzmaßnahmen zu umgehen, die Sie mit viel Zeitaufwand gehärtet haben. Dieser Leitfaden erklärt alle Missbrauchsmuster beim Zurücksetzen und...

-

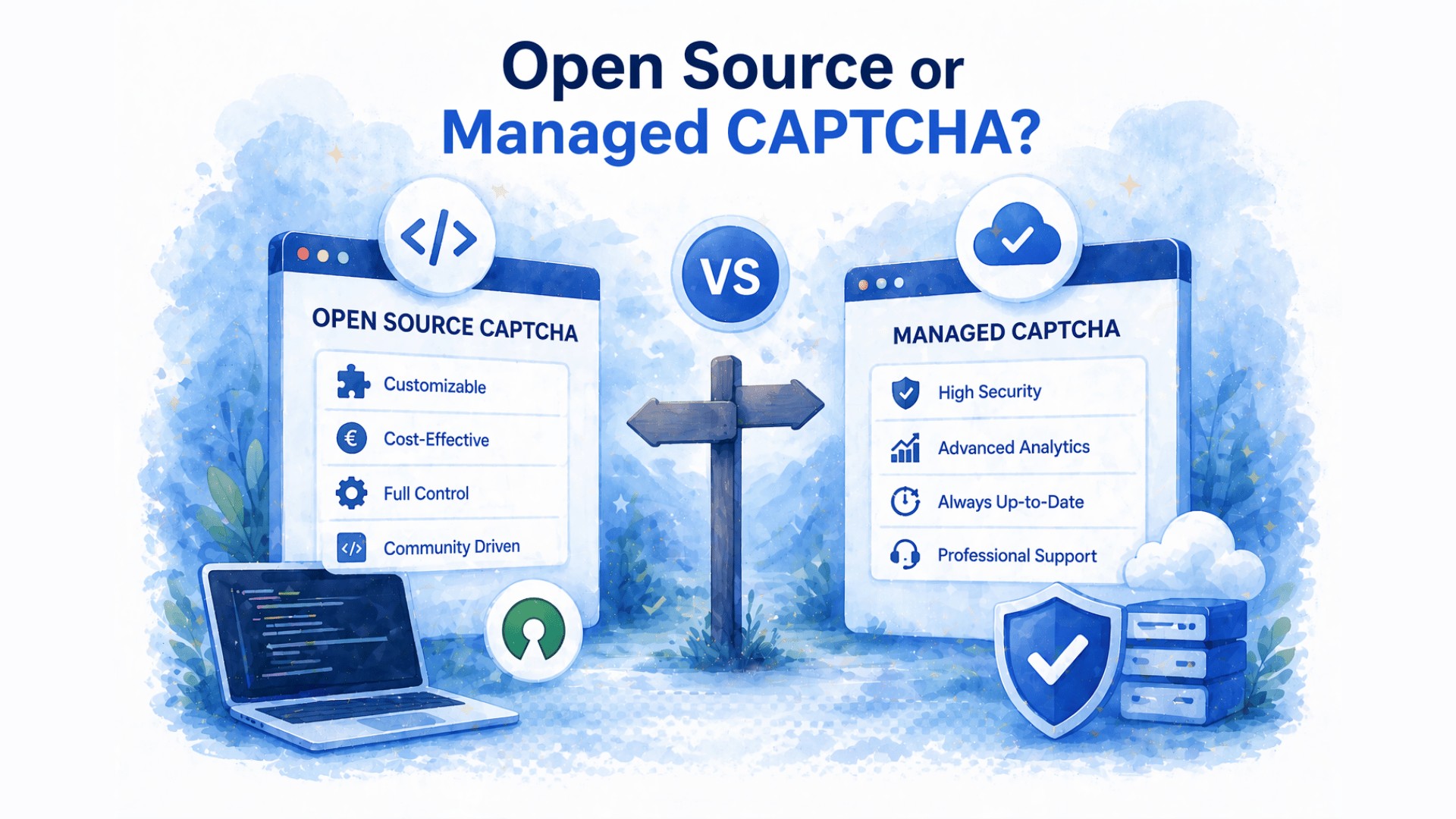

ALTCHA vs. CAPTCHA.eu: Open Source oder verwaltetes CAPTCHA?

Mehr lesen: ALTCHA vs CAPTCHA.eu: Open Source or Managed CAPTCHA?ALTCHA und CAPTCHA.eu lösen das gleiche Problem: Bot-Schutz ohne Cookies oder den Datenschutz-Overhead von reCAPTCHA, aber sie tun es auf grundlegend unterschiedliche Weise. ALTCHA ist Open-Source und wird selbst gehostet. CAPTCHA.eu ist ein verwalteter, von der EU gehosteter Dienst. Die richtige Wahl hängt davon ab, wie viel Infrastruktur Ihr Team besitzen möchte und was Ihre Compliance-Situation tatsächlich erfordert. Was...

-

Wie man Angriffe zur Übernahme von Konten auf Ihrer Website verhindert (2026)

Mehr lesen: How to Prevent Account Takeover Attacks on Your Website (2026)Kontoübernahmebetrug kostete die Verbraucher im Jahr 2024 $15,6 Milliarden, und 33% der Opfer verlassen den betroffenen Dienst ganz, selbst nachdem ihr Konto wiederhergestellt wurde. Angreifer müssen Ihre Systeme nicht knacken. Sie verwenden Anmeldeinformationen, die sie bei anderen Sicherheitsverletzungen gestohlen haben, sowie automatisierte Bots und Phishing, um durch Ihre Eingangstür zu gelangen. Dieser Leitfaden erklärt, wie ATO-Angriffe...

-

Keycloak reCAPTCHA Alternative für europäische Teams (2026)

Mehr lesen: Keycloak reCAPTCHA Alternative for European Teams (2026)Keycloak wird mit reCAPTCHA ausgeliefert, das in den Registrierungsablauf integriert ist. Für europäische Organisationen führt diese Voreinstellung zu Cookies, US-Datentransfers und einer Belastung der Datenschutzdokumentation bei den drei wichtigsten Abläufen: Anmeldung, Registrierung und Passwortrücksetzung. Dieser Leitfaden erklärt, wie man reCAPTCHA in Keycloak durch eine cookielose, in der EU gehostete Alternative ersetzt, und führt durch die...

-

TYPO3 reCAPTCHA Alternative: Wie man reCAPTCHA auf europäischen Websites ersetzt

Mehr lesen: TYPO3 reCAPTCHA Alternative: How to Replace reCAPTCHA on European WebsitesreCAPTCHA auf TYPO3 bedeutet Cookies, US-Datentransfers und eine wachsende Compliance-Last, die die meisten DACH-Teams nicht mehr tragen wollen. Dieser Leitfaden erklärt, was sich im Jahr 2026 geändert hat, welche GDPR-konformen Alternativen mit EXT:form und PowerMail funktionieren und wie man reCAPTCHA ersetzen kann, ohne jedes Formular einzeln anzufassen. Auf einen Blick Warum reCAPTCHA Reibungsverluste verursacht...

-

WordPress reCAPTCHA Alternative: Wie man reCAPTCHA auf europäischen Websites ersetzt

Mehr lesen: WordPress reCAPTCHA Alternative: How to Replace reCAPTCHA on European WebsitesGoogle reCAPTCHA funktioniert bei WordPress. Aber wenn man sich ansieht, was das für GDPR, Cookies und US-Datenübertragungen bedeutet, ändert sich das Bild. Dieser Leitfaden erklärt, warum europäische WordPress-Betreiber umsteigen, welche GDPR-konformen Alternativen mit den von Ihnen bereits verwendeten Plugins funktionieren und wie Sie reCAPTCHA ersetzen können, ohne ein einziges Formular zu zerstören. Auf einen Blick...

-

Was ist ein unsichtbares CAPTCHA? Wie es funktioniert und warum es wichtig ist

Mehr lesen: What Is Invisible CAPTCHA? How It Works and Why It MattersUnsichtbare CAPTCHA zielen darauf ab, Benutzer im Hintergrund mit wenig oder keiner sichtbaren Interaktion zu verifizieren: keine Rätsel, keine Kontrollkästchen, keine Reibung für die meisten Benutzer. Hinter dem Begriff “unsichtbar” verbergen sich jedoch zwei grundverschiedene technische Ansätze, und einige Implementierungen stellen sich nach wie vor sichtbaren Herausforderungen für den Datenverkehr, den sie nicht klassifizieren können. Das Verständnis des Unterschieds hilft Ihnen, die richtige Lösung zu wählen...

-

Wie Sie Credential Stuffing-Angriffe auf Ihrer Webseite verhindern können

Mehr lesen: How to Prevent Credential Stuffing Attacks on Your WebsiteBei Credential Stuffing-Angriffen werden echte Passwörter verwendet, die aus früheren Einbrüchen gestohlen wurden, und keine Vermutungen angestellt. Dadurch sind sie schneller, schwieriger zu erkennen und schädlicher als Brute-Force-Angriffe. Dieser Leitfaden beschreibt die sechs Schutzmaßnahmen, die diese Angriffe stoppen, was zu tun ist, wenn ein Angriff bereits läuft, und welche Endpunkte zuerst geschützt werden sollten. Auf einen Blick Wie Credential Stuffing...

-

Wie Sie Brute-Force-Angriffe auf Ihre Website verhindern können

Mehr lesen: How to Prevent Brute Force Attacks on Your WebsiteBrute-Force-Angriffe sind eine der hartnäckigsten Bedrohungen für die Sicherheit von Websites. Im Jahr 2026 kombinieren sie gestohlene Anmeldelisten, verteilte Botnets und KI-optimiertes Raten, sodass einschichtige Schutzmaßnahmen nicht ausreichen. In diesem Leitfaden wird erläutert, wie die einzelnen Schutzschichten funktionieren, wo sie allein nicht ausreichen und wie sie effektiv kombiniert werden können. Auf einen Blick Die Bedrohung...

-

Freundliches Captcha vs. CAPTCHA.eu: Was ist besser für europäische Websites?

Mehr lesen: Friendly Captcha vs. CAPTCHA.eu: Which Is Better for European Websites?Friendly Captcha und CAPTCHA.eu sind zwei der stärksten datenschutzfreundlichen CAPTCHA-Optionen für europäische Website-Betreiber. Beide vermeiden Bilderrätsel, beide betonen den Datenschutz, und beide halten die Reibung bei der Verifizierung niedrig. Die eigentliche Frage ist nicht, welches Produkt glaubwürdiger ist, denn das sind beide. Die Frage ist, welches Produkt besser zu Ihren rechtlichen, technischen und beschaffungsbezogenen Anforderungen passt. Was...