Captcha

-

Cómo evitar el abuso del restablecimiento de contraseñas en su sitio web (2026)

Seguir leyendo: How to Prevent Password Reset Abuse on Your Website (2026)La mayoría de los equipos protegen su página de inicio de sesión cuidadosamente y dejan el flujo de restablecimiento de contraseña casi abierto. Los atacantes lo saben. Utilizan el flujo de restablecimiento para enumerar las cuentas válidas, inundar las bandejas de entrada con correos electrónicos automatizados, robar tokens a través de la generación de enlaces débiles y eludir las protecciones de inicio de sesión que has invertido tiempo en reforzar. Esta guía explica [...]

-

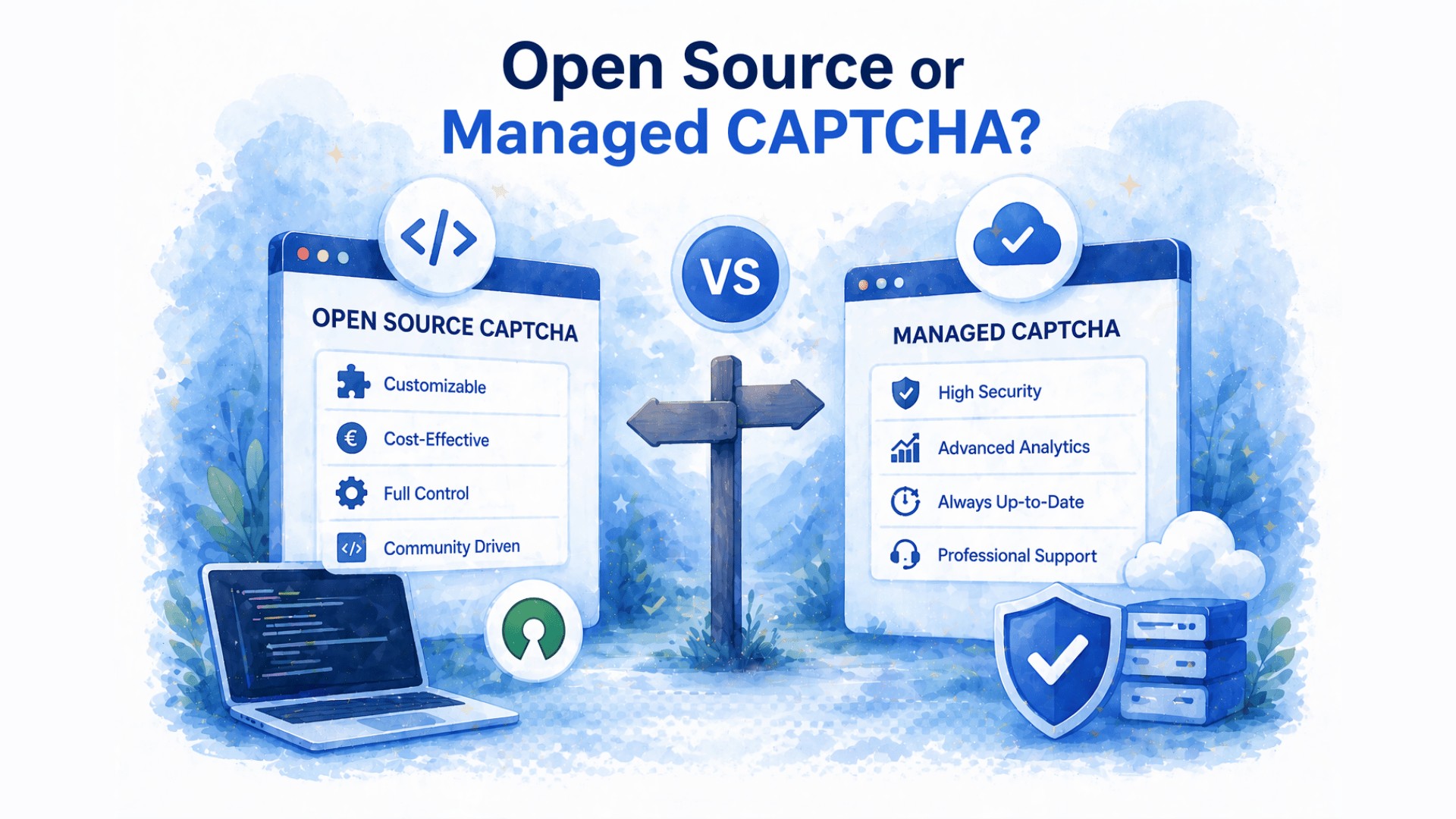

ALTCHA vs CAPTCHA.eu: ¿Código abierto o CAPTCHA gestionado?

Seguir leyendo: ALTCHA vs CAPTCHA.eu: Open Source or Managed CAPTCHA?ALTCHA y CAPTCHA.eu resuelven el mismo problema: protección contra bots sin cookies ni la sobrecarga de privacidad de reCAPTCHA, pero lo hacen de formas fundamentalmente diferentes. ALTCHA es de código abierto y autoalojado. CAPTCHA.eu es un servicio gestionado y alojado en la UE. La elección correcta depende de cuánta infraestructura quiera poseer su equipo y [...]

-

Cómo prevenir los ataques de toma de control de cuentas en su sitio web (2026)

Seguir leyendo: How to Prevent Account Takeover Attacks on Your Website (2026)El fraude por apropiación de cuentas costó a los consumidores $15,6 mil millones en 2024, y 33% de las víctimas abandonan por completo el servicio afectado incluso después de que se restaure su cuenta. Los atacantes no necesitan romper sus sistemas. Utilizan credenciales robadas de otras violaciones, bots automatizados y phishing para entrar por su puerta principal. Esto [...]

-

Keycloak reCAPTCHA Alternativa para equipos europeos (2026)

Seguir leyendo: Keycloak reCAPTCHA Alternative for European Teams (2026)Keycloak incluye reCAPTCHA en su flujo de registro. Para las organizaciones europeas, este defecto genera cookies, transferencias de datos a EE.UU. y una carga de documentación sobre privacidad en los tres flujos más importantes: inicio de sesión, registro y restablecimiento de contraseña. Esta guía explica cómo reemplazar reCAPTCHA en Keycloak con una alternativa sin cookies y alojada en la UE [...].

-

Alternativa a TYPO3 reCAPTCHA: Cómo reemplazar reCAPTCHA en sitios web europeos

Seguir leyendo: TYPO3 reCAPTCHA Alternative: How to Replace reCAPTCHA on European WebsitesreCAPTCHA en TYPO3 significa cookies, transferencias de datos de EE. UU. y una creciente carga de cumplimiento que la mayoría de los equipos de DACH ya no quieren soportar. Esta guía explica qué cambió en 2026, qué alternativas compatibles con GDPR funcionan con EXT:form y PowerMail y cómo sustituir reCAPTCHA sin tocar cada formulario individualmente. De un vistazo [...]

-

Alternativa a WordPress reCAPTCHA: Cómo reemplazar reCAPTCHA en sitios web europeos

Seguir leyendo: WordPress reCAPTCHA Alternative: How to Replace reCAPTCHA on European WebsitesGoogle reCAPTCHA funciona en WordPress. Pero si nos fijamos en lo que significa para el GDPR, las cookies y las transferencias de datos a EE.UU., el panorama cambia. Esta guía explica por qué los operadores europeos de WordPress están cambiando, qué alternativas compatibles con GDPR funcionan con los plugins que ya utilizas y cómo sustituir reCAPTCHA sin romper una [...].

-

¿Qué es el CAPTCHA invisible? Cómo funciona y por qué es importante

Seguir leyendo: What Is Invisible CAPTCHA? How It Works and Why It MattersCAPTCHA invisible pretende verificar a los usuarios en segundo plano con poca o ninguna interacción visible: sin rompecabezas, sin casillas de verificación, sin fricción para la mayoría de los usuarios. Pero “invisible” engloba dos enfoques técnicos fundamentalmente diferentes, y algunas implementaciones siguen enfrentándose a retos visibles para el tráfico que no pueden clasificar. Entender la diferencia ayuda [...]

-

Cómo evitar los ataques de relleno de credenciales en su sitio web

Seguir leyendo: How to Prevent Credential Stuffing Attacks on Your WebsiteLos ataques de relleno de credenciales utilizan contraseñas reales robadas de violaciones anteriores, no conjeturas. Eso los hace más rápidos, más difíciles de detectar y más dañinos que la fuerza bruta. Esta guía cubre las seis defensas que los detienen, qué hacer si un ataque ya se está ejecutando y qué puntos finales proteger primero. En [...]

-

Cómo evitar ataques de fuerza bruta en su sitio web

Seguir leyendo: How to Prevent Brute Force Attacks on Your WebsiteLos ataques de fuerza bruta son una de las amenazas más persistentes para la seguridad de los sitios web. En 2026, combinan listas de credenciales robadas, redes de bots distribuidas y adivinanzas optimizadas por IA, lo que hace que las defensas de una sola capa sean insuficientes. Esta guía explica cómo funciona cada capa de protección, dónde se queda corta por sí sola y cómo combinarlas eficazmente. [...]

-

Friendly Captcha vs. CAPTCHA.eu: ¿Cuál es mejor para los sitios web europeos?

Seguir leyendo: Friendly Captcha vs. CAPTCHA.eu: Which Is Better for European Websites?Friendly Captcha y CAPTCHA.eu son dos de las opciones CAPTCHA más sólidas centradas en la privacidad para los operadores de sitios web europeos. Ambos evitan los rompecabezas de imágenes, ambos hacen hincapié en la protección de datos y ambos mantienen baja la fricción de verificación. La verdadera cuestión no es qué producto es creíble, ambos lo son. La cuestión es qué producto se adapta mejor a sus [...]