Base di conoscenza

-

Che cos'è RDP?

Per saperne di più: What is RDP?L'accesso remoto è diventato un elemento standard della moderna infrastruttura IT. I dipendenti lavorano da casa, gli amministratori gestiscono i server in remoto e i team di supporto risolvono i problemi dei sistemi senza essere fisicamente presenti. Per operare in modo efficiente in questo ambiente, le organizzazioni si affidano a tecnologie che consentono connessioni remote sicure ai sistemi interni. Una delle più [...]

-

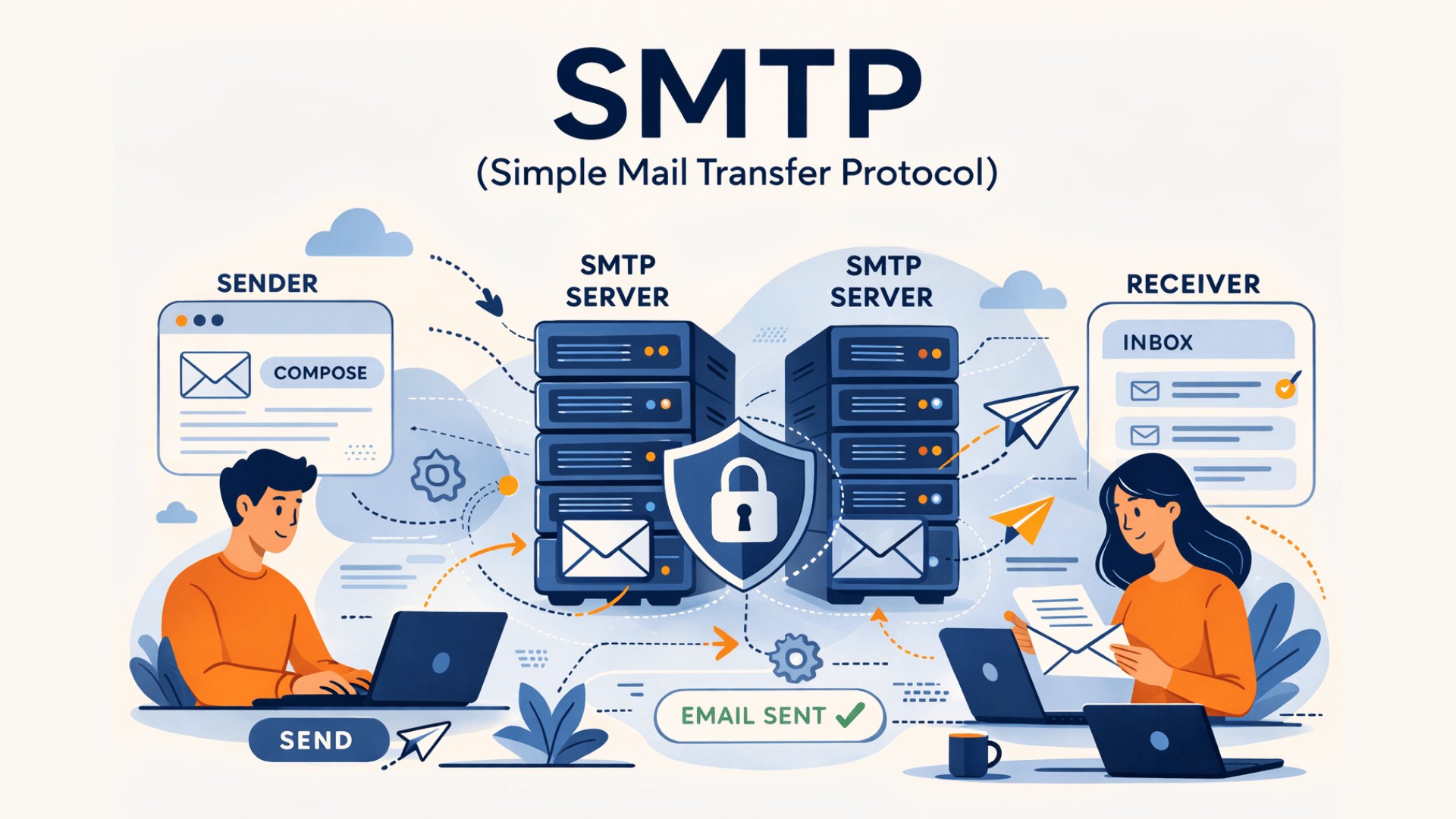

Che cos'è l'SMTP?

Per saperne di più: What Is SMTP?L'e-mail rimane il canale di comunicazione aziendale più critico. Contratti, fatture, reset di password, campagne di marketing e notifiche di conformità dipendono tutti da una consegna affidabile dei messaggi. Tuttavia, molte organizzazioni trascurano il livello tecnico che garantisce che questi messaggi arrivino a destinazione in modo sicuro. Se volete definirvi un'azienda digitale affidabile, dovete [...]

-

Che cos'è un CDN?

Per saperne di più: What is a CDN?Le prestazioni dei siti web non sono più un dettaglio tecnico. Incidono direttamente sui ricavi, sulla fiducia degli utenti, sulla visibilità delle ricerche e sulla sicurezza. Un ritardo anche di un solo secondo può ridurre le conversioni e aumentare la frequenza di rimbalzo. Allo stesso tempo, i modelli di traffico globale, i cyberattacchi e i requisiti di conformità continuano a crescere in complessità. Se [...]

-

Che cos'è l'SSL?

Per saperne di più: What Is SSL?Se oggi gestite un sito web, vi definite attraverso la vostra posizione di sicurezza. Gli utenti non si fidano più. I browser li avvertono attivamente quando qualcosa non è sicuro. Le autorità di regolamentazione richiedono la protezione dei dati personali. I motori di ricerca premiano gli ambienti criptati. Al centro di tutto questo c'è l'SSL. Secure Sockets Layer, comunemente chiamato [...]

-

Che cos'è il test di penetrazione?

Per saperne di più: What Is Penetration Testing?La cybersecurity non è più una funzione IT secondaria. Influisce direttamente sulla continuità aziendale, sull'esposizione alle normative e sulla fiducia dei clienti. Molte organizzazioni pensano di essere sicure perché non si sono verificate violazioni. In realtà, l'assenza di incidenti spesso significa che le difese non sono mai state testate adeguatamente. Se volete definirvi [...]

-

Che cos'è il criterio di sicurezza dei contenuti (CSP)?

Per saperne di più: What is Content Security Policy (CSP)?Un Content Security Policy (CSP) è un potente livello di sicurezza lato browser che aiuta a prevenire attacchi come l'iniezione di JavaScript, il clickjacking e la manipolazione del codice. Agendo come un firewall digitale all'interno del browser, il CSP controlla quali risorse possono essere caricate ed eseguite su una pagina web. Questo moderno standard web offre ai gestori dei siti [...]

-

Che cos'è la reputazione IP?

Per saperne di più: What is IP Reputation?Ogni dispositivo connesso a Internet ha un indirizzo IP (Internet Protocol address). Come un indirizzo fisico, questa stringa di numeri identifica in modo univoco un dispositivo. Che si tratti di un server Web, di un sistema di posta elettronica, di un router o di un computer dell'utente finale, gli consente di inviare o ricevere dati. Tuttavia, non tutti gli indirizzi IP [...]

-

Che cos'è un firewall per applicazioni web (WAF)?

Per saperne di più: What Is a Web Application Firewall (WAF)?Un Web Application Firewall (WAF) svolge un ruolo fondamentale nella protezione dei siti web e delle applicazioni moderne da una serie sempre crescente di minacce informatiche. A differenza dei firewall tradizionali che si concentrano sulla protezione a livello di rete, un WAF opera a livello di applicazione, il punto in cui esiste la maggior parte delle vulnerabilità basate sul Web. Agisce come uno scudo tra [...]

-

Che cos'è OpenBullet?

Per saperne di più: What is OpenBullet?OpenBullet è un potente strumento di automazione spesso sfruttato per il riempimento di credenziali e gli attacchi bot. Scoprite come funziona, perché è una minaccia e come proteggere il vostro sito web con una protezione bot avanzata e strategie CAPTCHA.

-

Che cos'è un nome di dominio?

Per saperne di più: What Is a Domain Name?Il nome di dominio è l'indirizzo che gli utenti digitano nel browser per accedere a un sito web. È l'identità digitale della vostra azienda, aiuta i clienti a trovarvi online e dà forma alla visibilità del vostro marchio. Ma non si tratta solo di una stringa memorabile di caratteri, bensì di un elemento [...]