Codice di controllo

-

Che cos'è lo scambio di SIM?

Per saperne di più: What Is SIM Swapping?Molte aziende si fidano ancora del numero di cellulare come punto di controllo affidabile per la sicurezza. Questa fiducia è spesso mal riposta. Lo scambio di SIM consente a un aggressore di prendere il controllo del numero di telefono di una vittima e di ricevere chiamate e messaggi di testo destinati a quella persona. In questo modo, i codici di accesso basati su SMS, i link per la reimpostazione della password e gli account [...]

-

Che cos'è il Dark Web?

Per saperne di più: What Is the Dark Web?Molte aziende sono esposte non sul web visibile, ma attraverso ecosistemi criminali nascosti, abuso di credenziali, operazioni di ransomware e canali privati di fuga di notizie che non sono visibili. Ecco perché la comprensione del dark web è importante per gli operatori dei siti web, i responsabili IT e i dirigenti aziendali. Il dark web non è [...]

-

Che cos'è una pista di controllo?

Per saperne di più: What Is an Audit Trail?Ogni sistema aziendale crea una scia di eventi. Un utente accede, un amministratore modifica le autorizzazioni, un record viene aggiornato o un file viene eliminato. Se queste azioni non vengono registrate in modo affidabile, diventa difficile individuare gli abusi, indagare sugli incidenti o dimostrare la responsabilità. Questo è particolarmente rilevante [...]

-

Che cos'è un bot OTP?

Per saperne di più: What Is an OTP Bot?Un bot OTP è uno strumento di minaccia che aiuta gli aggressori a bypassare l'autenticazione basata su una sola password sfruttando l'utente esattamente al momento giusto. Molte aziende utilizzano ancora gli OTP via SMS o i codici basati su app come secondo fattore pratico. Questo migliora ancora la sicurezza rispetto alle sole password, ma non impedisce che ogni account [...]

-

Che cos'è un indice dei parametri di sicurezza (SPI)?

Per saperne di più: What Is a Security Parameter Index (SPI)?La comunicazione sicura su Internet dipende dalla chiara identificazione delle sessioni criptate. Un elemento cruciale che lo rende possibile è il Security Parameter Index, che aiuta a organizzare e tracciare il traffico crittografato. Quando le organizzazioni collegano uffici, sistemi cloud e dipendenti remoti attraverso reti private virtuali, migliaia di pacchetti crittografati viaggiano simultaneamente [...]

-

Che cos'è RDP?

Per saperne di più: What is RDP?L'accesso remoto è diventato un elemento standard della moderna infrastruttura IT. I dipendenti lavorano da casa, gli amministratori gestiscono i server in remoto e i team di supporto risolvono i problemi dei sistemi senza essere fisicamente presenti. Per operare in modo efficiente in questo ambiente, le organizzazioni si affidano a tecnologie che consentono connessioni remote sicure ai sistemi interni. Una delle più [...]

-

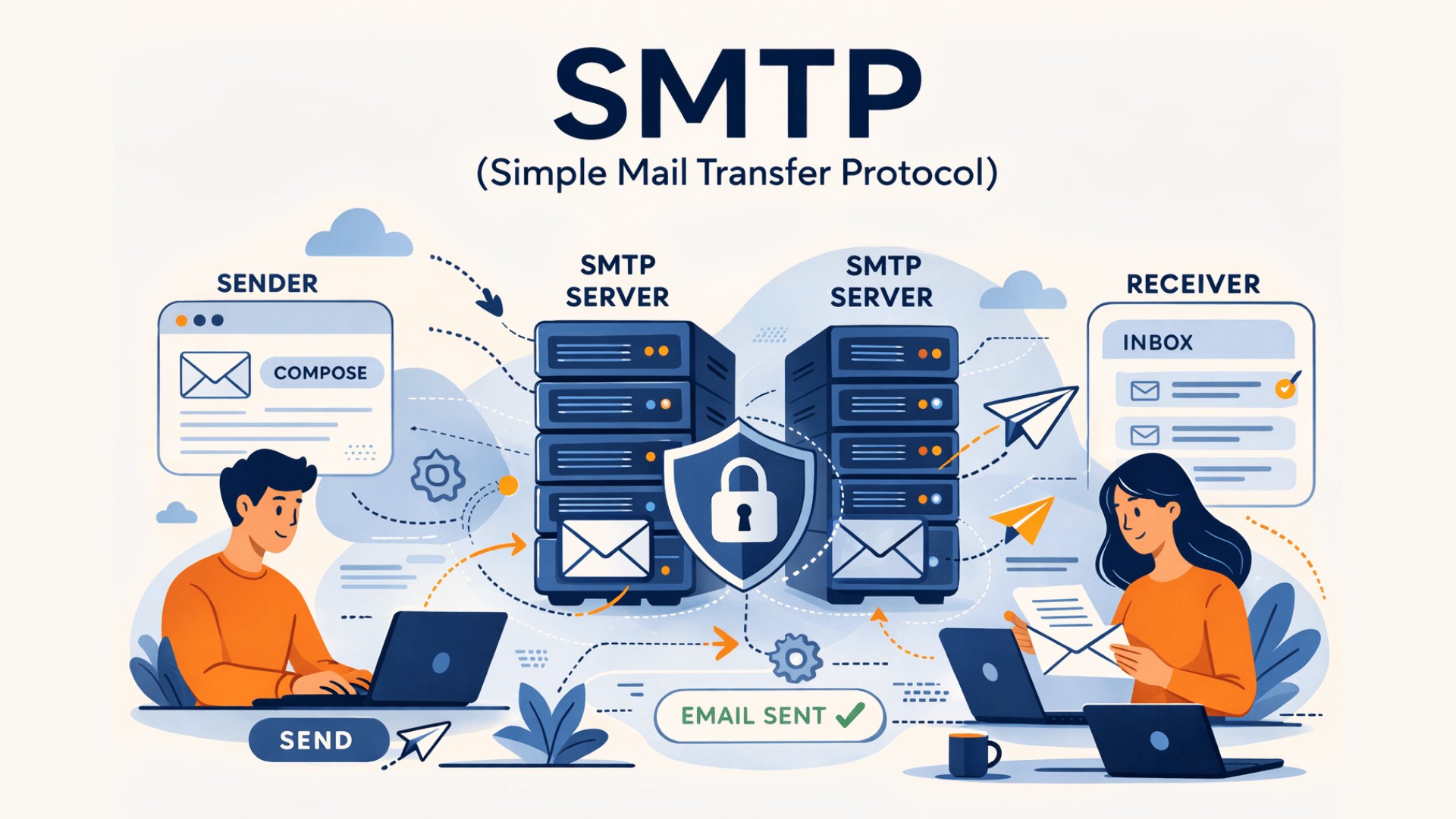

Che cos'è l'SMTP?

Per saperne di più: What Is SMTP?L'e-mail rimane il canale di comunicazione aziendale più critico. Contratti, fatture, reset di password, campagne di marketing e notifiche di conformità dipendono tutti da una consegna affidabile dei messaggi. Tuttavia, molte organizzazioni trascurano il livello tecnico che garantisce che questi messaggi arrivino a destinazione in modo sicuro. Se volete definirvi un'azienda digitale affidabile, dovete [...]

-

Che cos'è un CDN?

Per saperne di più: What is a CDN?Le prestazioni dei siti web non sono più un dettaglio tecnico. Incidono direttamente sui ricavi, sulla fiducia degli utenti, sulla visibilità delle ricerche e sulla sicurezza. Un ritardo anche di un solo secondo può ridurre le conversioni e aumentare la frequenza di rimbalzo. Allo stesso tempo, i modelli di traffico globale, i cyberattacchi e i requisiti di conformità continuano a crescere in complessità. Se [...]

-

Che cos'è l'SSL?

Per saperne di più: What Is SSL?Se oggi gestite un sito web, vi definite attraverso la vostra posizione di sicurezza. Gli utenti non si fidano più. I browser li avvertono attivamente quando qualcosa non è sicuro. Le autorità di regolamentazione richiedono la protezione dei dati personali. I motori di ricerca premiano gli ambienti criptati. Al centro di tutto questo c'è l'SSL. Secure Sockets Layer, comunemente chiamato [...]

-

Che cos'è il test di penetrazione?

Per saperne di più: What Is Penetration Testing?La cybersecurity non è più una funzione IT secondaria. Influisce direttamente sulla continuità aziendale, sull'esposizione alle normative e sulla fiducia dei clienti. Molte organizzazioni pensano di essere sicure perché non si sono verificate violazioni. In realtà, l'assenza di incidenti spesso significa che le difese non sono mai state testate adeguatamente. Se volete definirvi [...]