Captcha

-

Comment prévenir les abus de réinitialisation de mot de passe sur votre site web (2026)

En savoir plus: How to Prevent Password Reset Abuse on Your Website (2026)La plupart des équipes protègent soigneusement leur page de connexion et laissent le flux de réinitialisation du mot de passe presque ouvert. Les attaquants le savent. Ils utilisent le flux de réinitialisation pour énumérer les comptes valides, inonder les boîtes de réception avec des courriels automatisés, voler des jetons par la génération de liens faibles, et contourner les protections de connexion que vous avez passé du temps à renforcer. Ce guide explique [...]

-

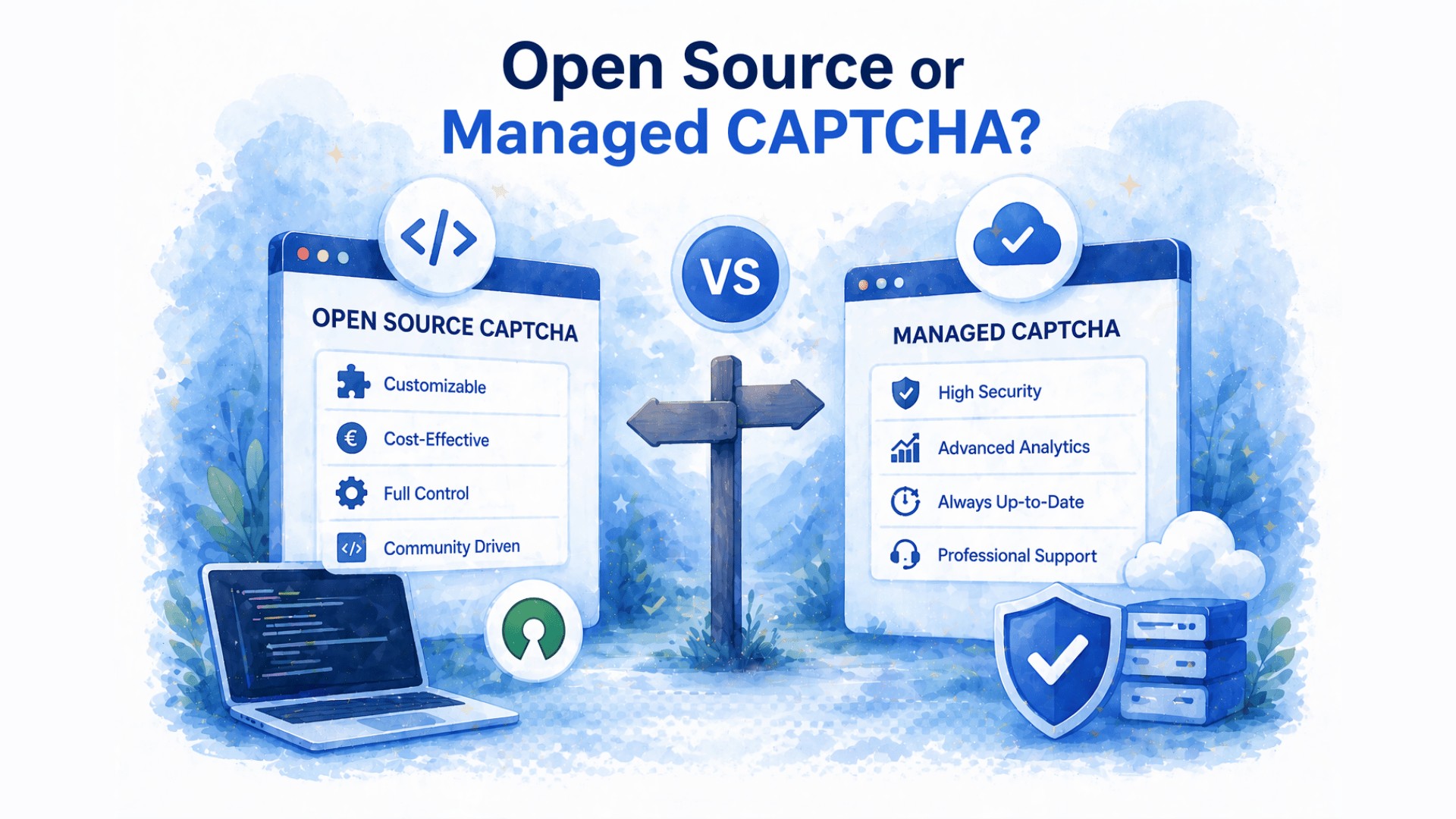

ALTCHA vs CAPTCHA.eu : Open Source ou CAPTCHA géré ?

En savoir plus: ALTCHA vs CAPTCHA.eu: Open Source or Managed CAPTCHA?ALTCHA et CAPTCHA.eu résolvent le même problème : la protection contre les robots sans cookies ni surcharge de confidentialité de reCAPTCHA, mais ils le font de manière fondamentalement différente. ALTCHA est open-source et auto-hébergé. CAPTCHA.eu est un service géré et hébergé par l'UE. Le bon choix dépend de la quantité d'infrastructure que votre équipe souhaite posséder et de ce que vous [...]

-

Comment prévenir les attaques par prise de contrôle de compte sur votre site web (2026)

En savoir plus: How to Prevent Account Takeover Attacks on Your Website (2026)La fraude par prise de contrôle de compte a coûté aux consommateurs $15,6 milliards en 2024, et 33% des victimes abandonnent complètement le service concerné même après que leur compte a été rétabli. Les attaquants n'ont pas besoin de casser vos systèmes. Ils utilisent des informations d'identification volées lors d'autres violations, des robots automatisés et le phishing pour franchir votre porte d'entrée. Cette [...]

-

Keycloak reCAPTCHA Alternative pour les équipes européennes (2026)

En savoir plus: Keycloak reCAPTCHA Alternative for European Teams (2026)Keycloak est livré avec reCAPTCHA intégré dans son flux d'enregistrement. Pour les organisations européennes, cette option par défaut crée des cookies, des transferts de données vers les États-Unis et un fardeau de documentation sur la vie privée pour les trois flux les plus importants : la connexion, l'enregistrement et la réinitialisation du mot de passe. Ce guide explique comment remplacer reCAPTCHA dans Keycloak par une alternative sans cookie, hébergée dans l'UE [...]

-

TYPO3 reCAPTCHA Alternative : Comment remplacer reCAPTCHA sur les sites web européens

En savoir plus: TYPO3 reCAPTCHA Alternative: How to Replace reCAPTCHA on European WebsitesreCAPTCHA sur TYPO3 signifie cookies, transferts de données américains et un fardeau de conformité croissant que la plupart des équipes DACH ne veulent plus supporter. Ce guide explique ce qui a changé en 2026, quelles alternatives conformes au GDPR fonctionnent avec EXT:form et PowerMail et comment remplacer reCAPTCHA sans toucher à chaque formulaire individuellement. En bref [...]

-

WordPress reCAPTCHA Alternative : Comment remplacer reCAPTCHA sur les sites web européens

En savoir plus: WordPress reCAPTCHA Alternative: How to Replace reCAPTCHA on European WebsitesGoogle reCAPTCHA fonctionne sur WordPress. Mais lorsque vous regardez ce que cela signifie pour le GDPR, les cookies et les transferts de données aux Etats-Unis, la situation change. Ce guide explique pourquoi les opérateurs européens de WordPress changent, quelles alternatives conformes au GDPR fonctionnent avec les plugins que vous utilisez déjà, et comment remplacer reCAPTCHA sans casser un [...]

-

Qu'est-ce que le CAPTCHA invisible ? Comment ça marche et pourquoi c'est important

En savoir plus: What Is Invisible CAPTCHA? How It Works and Why It MattersLes CAPTCHA invisibles visent à vérifier les utilisateurs en arrière-plan avec peu ou pas d'interaction visible : pas de casse-tête, pas de cases à cocher, pas de friction pour la plupart des utilisateurs. Mais le terme “invisible” recouvre deux approches techniques fondamentalement différentes, et certaines implémentations continuent de relever des défis visibles pour un trafic qu'elles ne peuvent pas classifier. Comprendre la différence aide [...]

-

Comment prévenir les attaques de type "Credential Stuffing" sur votre site web ?

En savoir plus: How to Prevent Credential Stuffing Attacks on Your WebsiteLes attaques de type "Credential stuffing" utilisent de vrais mots de passe volés lors de brèches antérieures, et non des suppositions. Elles sont donc plus rapides, plus difficiles à détecter et plus dommageables que les attaques par force brute. Ce guide présente les six défenses qui les arrêtent, ce qu'il faut faire si une attaque est déjà en cours et quels sont les points de terminaison à protéger en priorité. À [...]

-

Comment prévenir les attaques par force brute sur votre site web ?

En savoir plus: How to Prevent Brute Force Attacks on Your WebsiteLes attaques par force brute constituent l'une des menaces les plus persistantes pour la sécurité des sites web. En 2026, elles combinent des listes d'identifiants volés, des botnets distribués et des devinettes optimisées par l'IA, ce qui rend les défenses à couche unique insuffisantes. Ce guide explique le fonctionnement de chaque couche de protection, les points faibles de chacune d'entre elles et la manière de les combiner efficacement. [...]

-

Friendly Captcha vs. CAPTCHA.eu : Lequel est le meilleur pour les sites web européens ?

En savoir plus: Friendly Captcha vs. CAPTCHA.eu: Which Is Better for European Websites?Friendly Captcha et CAPTCHA.eu sont deux des meilleures options CAPTCHA axées sur la protection de la vie privée pour les exploitants de sites web européens. Tous deux évitent les puzzles d'images, tous deux mettent l'accent sur la protection des données et tous deux maintiennent la friction de vérification à un niveau bas. La vraie question n'est pas de savoir quel produit est crédible, les deux le sont. La question est de savoir quel produit correspond à vos besoins juridiques, techniques [...]