Wissensdatenbank

-

Was ist SIM-Swapping?

Mehr lesen: What Is SIM Swapping?Viele Unternehmen vertrauen immer noch darauf, dass eine Handynummer ein zuverlässiger Sicherheitskontrollpunkt ist. Dieses Vertrauen ist oft unangebracht. Durch SIM-Swapping kann ein Angreifer die Kontrolle über die Telefonnummer eines Opfers übernehmen und Anrufe und Textnachrichten empfangen, die für diese Person bestimmt sind. Sobald dies geschieht, können SMS-basierte Anmeldecodes, Links zum Zurücksetzen von Passwörtern und Kontodaten [...]

-

Was ist das Dark Web?

Mehr lesen: What Is the Dark Web?Viele Unternehmen sind nicht im sichtbaren Web selbst gefährdet, sondern durch verborgene kriminelle Ökosysteme, Missbrauch von Zugangsdaten, Ransomware-Operationen und private Leck-Kanäle, die sich dem normalen Blick entziehen. Deshalb ist das Verständnis des Dark Web für Website-Betreiber, IT-Manager und Unternehmensleiter so wichtig. Das Dark Web ist nicht [...]

-

Was ist ein Prüfpfad?

Mehr lesen: What Is an Audit Trail?Jedes Geschäftssystem erzeugt eine Reihe von Ereignissen. Ein Benutzer meldet sich an, ein Administrator ändert seine Berechtigungen, ein Datensatz wird aktualisiert oder eine Datei gelöscht. Wenn diese Vorgänge nicht zuverlässig aufgezeichnet werden, wird es schwierig, Missbrauch aufzudecken, Vorfälle zu untersuchen oder Verantwortlichkeiten nachzuweisen. Dies ist besonders wichtig [...]

-

Was ist ein OTP-Bot?

Mehr lesen: What Is an OTP Bot?Ein OTP-Bot ist ein Bedrohungstool, das Angreifern hilft, die auf einem Einmal-Passwort basierende Authentifizierung zu umgehen, indem sie den Benutzer genau im richtigen Moment ausnutzen. Viele Unternehmen verwenden immer noch SMS-OTPs oder App-basierte Codes als praktischen zweiten Faktor. Das erhöht zwar immer noch die Sicherheit gegenüber Passwörtern allein, aber es verhindert nicht, dass jedes Konto [...]

-

Was ist ein Sicherheitsparameterindex (SPI)?

Mehr lesen: What Is a Security Parameter Index (SPI)?Die sichere Kommunikation im Internet hängt von der eindeutigen Identifizierung der verschlüsselten Sitzungen ab. Ein entscheidendes Element, das dies ermöglicht, ist der Security Parameter Index, der dabei hilft, verschlüsselten Datenverkehr zu organisieren und zu verfolgen. Wenn Unternehmen Büros, Cloud-Systeme und entfernte Mitarbeiter über virtuelle private Netzwerke miteinander verbinden, werden Tausende von verschlüsselten Paketen gleichzeitig übertragen [...]

-

Was ist RDP?

Mehr lesen: What is RDP?Der Fernzugriff ist zu einem Standardbestandteil der modernen IT-Infrastruktur geworden. Mitarbeiter arbeiten von zu Hause aus, Administratoren verwalten Server aus der Ferne und Support-Teams suchen nach Fehlern in Systemen, ohne physisch anwesend zu sein. Um in dieser Umgebung effizient arbeiten zu können, sind Unternehmen auf Technologien angewiesen, die sichere Fernverbindungen zu internen Systemen ermöglichen. Eine der wichtigsten [...]

-

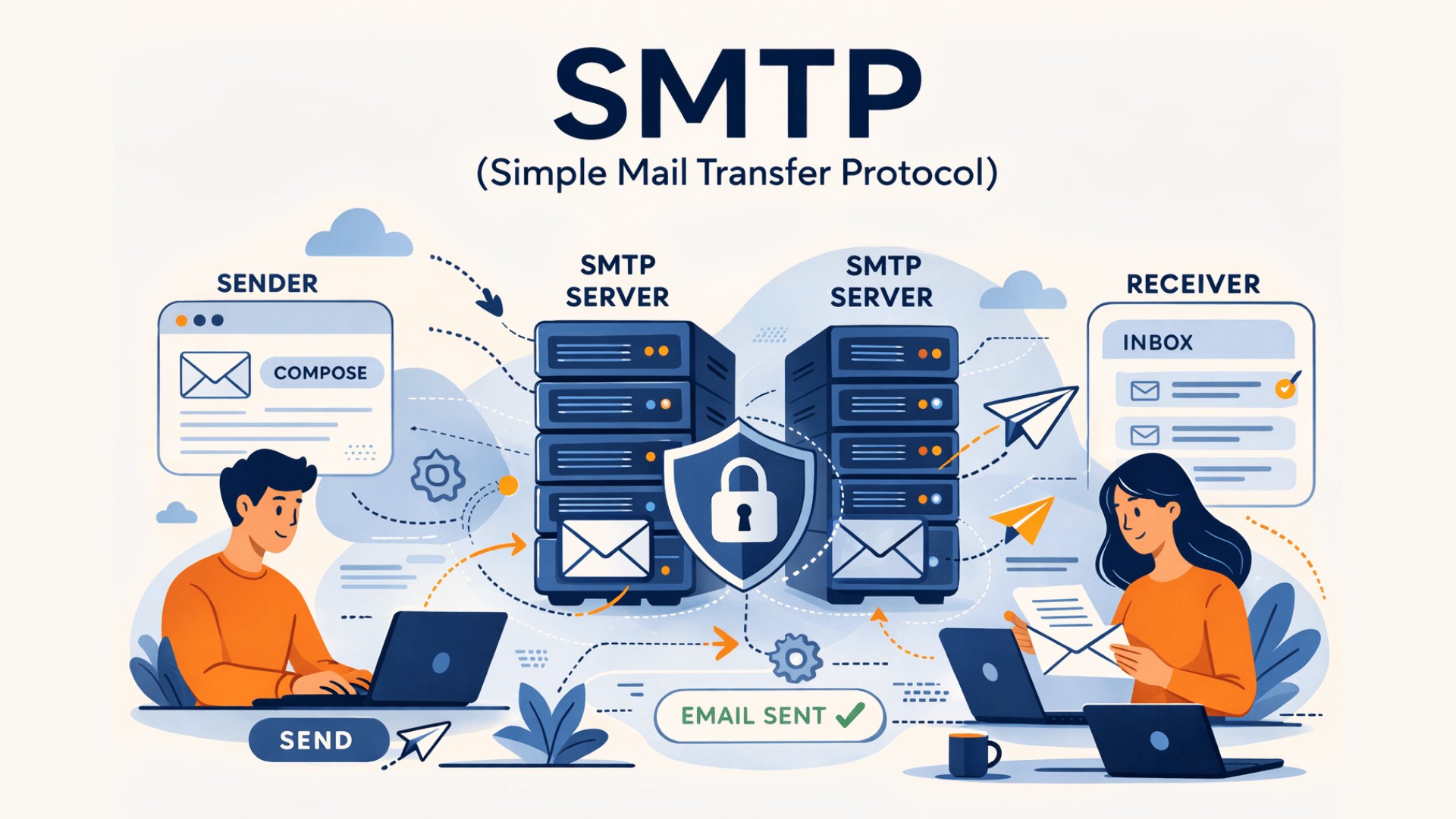

Was ist SMTP?

Mehr lesen: What Is SMTP?E-Mail ist nach wie vor der wichtigste Kommunikationskanal für Unternehmen. Verträge, Rechnungen, das Zurücksetzen von Passwörtern, Marketingkampagnen und Compliance-Benachrichtigungen hängen alle von der zuverlässigen Zustellung von Nachrichten ab. Doch viele Unternehmen übersehen die technische Ebene, die dafür sorgt, dass diese Nachrichten sicher ihr Ziel erreichen. Wenn Sie sich als vertrauenswürdiges digitales Unternehmen definieren wollen, müssen Sie [...]

-

Was ist ein CDN?

Mehr lesen: What is a CDN?Die Leistung einer Website ist nicht mehr nur ein technisches Detail. Sie wirkt sich direkt auf den Umsatz, das Vertrauen der Nutzer, die Sichtbarkeit bei der Suche und die Sicherheit aus. Schon eine Verzögerung von einer Sekunde kann die Konversionsrate senken und die Absprungrate erhöhen. Gleichzeitig werden die globalen Verkehrsmuster, Cyberangriffe und Compliance-Anforderungen immer komplexer. Wenn Sie [...]

-

Was ist SSL?

Mehr lesen: What Is SSL?Wenn Sie heute eine Website betreiben, definieren Sie sich über Ihre Sicherheitsvorkehrungen. Die Nutzer gehen nicht mehr von Vertrauen aus. Browser warnen sie aktiv, wenn etwas unsicher ist. Regulierungsbehörden verlangen den Schutz personenbezogener Daten. Suchmaschinen belohnen verschlüsselte Umgebungen. Im Zentrum all dessen steht SSL. Secure Sockets Layer, gemeinhin als [...]

-

Was sind Penetrationstests?

Mehr lesen: What Is Penetration Testing?Cybersicherheit ist nicht länger eine IT-Funktion im Hintergrund. Sie wirkt sich direkt auf die Geschäftskontinuität, die Einhaltung von Vorschriften und das Vertrauen der Kunden aus. Viele Unternehmen gehen davon aus, dass sie sicher sind, weil es keine Sicherheitsverletzungen gegeben hat. In Wirklichkeit bedeutet das Ausbleiben von Vorfällen oft, dass die Schutzmaßnahmen nie richtig getestet wurden. Wenn Sie sich selbst definieren wollen [...]