Base de connaissances

-

Qu'est-ce que l'échange de cartes SIM ?

En savoir plus: What Is SIM Swapping?De nombreuses entreprises considèrent encore le numéro de téléphone portable comme un point de contrôle de sécurité fiable. Cette confiance est souvent mal placée. L'échange de cartes SIM permet à un pirate de prendre le contrôle du numéro de téléphone d'une victime et de recevoir des appels et des SMS qui lui sont destinés. Une fois que cela se produit, les codes de connexion par SMS, les liens de réinitialisation de mot de passe et les comptes [...]

-

Qu'est-ce que le Dark Web ?

En savoir plus: What Is the Dark Web?De nombreuses entreprises sont exposées non pas sur le web visible lui-même, mais par le biais d'écosystèmes criminels cachés, d'abus d'identité, d'opérations de ransomware et de canaux de fuite privés qui échappent à la vue normale. C'est pourquoi il est important pour les exploitants de sites web, les responsables informatiques et les chefs d'entreprise de comprendre le dark web. Le dark web n'est pas [...]

-

Qu'est-ce qu'une piste d'audit ?

En savoir plus: What Is an Audit Trail?Tout système d'entreprise crée une série d'événements. Un utilisateur se connecte, un administrateur modifie les autorisations, un enregistrement est mis à jour ou un fichier est supprimé. Si ces actions ne sont pas enregistrées de manière fiable, il devient difficile de détecter les abus, d'enquêter sur les incidents ou de prouver la responsabilité. Ceci est particulièrement important [...]

-

Qu'est-ce qu'un robot OTP ?

En savoir plus: What Is an OTP Bot?Un bot OTP est un outil de menace qui aide les attaquants à contourner l'authentification par mot de passe unique en exploitant l'utilisateur exactement au bon moment. De nombreuses entreprises utilisent encore des OTP par SMS ou des codes basés sur des applications comme deuxième facteur pratique. Cela améliore encore la sécurité par rapport aux mots de passe seuls, mais cela n'empêche pas tous les comptes [...]

-

Qu'est-ce qu'un indice de paramètres de sécurité (SPI) ?

En savoir plus: What Is a Security Parameter Index (SPI)?La sécurité des communications sur l'internet dépend de l'identification claire des sessions cryptées. L'index des paramètres de sécurité, qui permet d'organiser et de suivre le trafic crypté, est un élément crucial qui rend cela possible. Lorsque les entreprises connectent des bureaux, des systèmes en nuage et des employés distants via des réseaux privés virtuels, des milliers de paquets cryptés voyagent simultanément [...]

-

Qu'est-ce que RDP ?

En savoir plus: What is RDP?L'accès à distance est devenu un élément standard de l'infrastructure informatique moderne. Les employés travaillent à domicile, les administrateurs gèrent les serveurs à distance et les équipes d'assistance dépannent les systèmes sans être physiquement présentes. Pour fonctionner efficacement dans cet environnement, les organisations s'appuient sur des technologies qui permettent des connexions à distance sécurisées aux systèmes internes. L'une des technologies les plus [...]

-

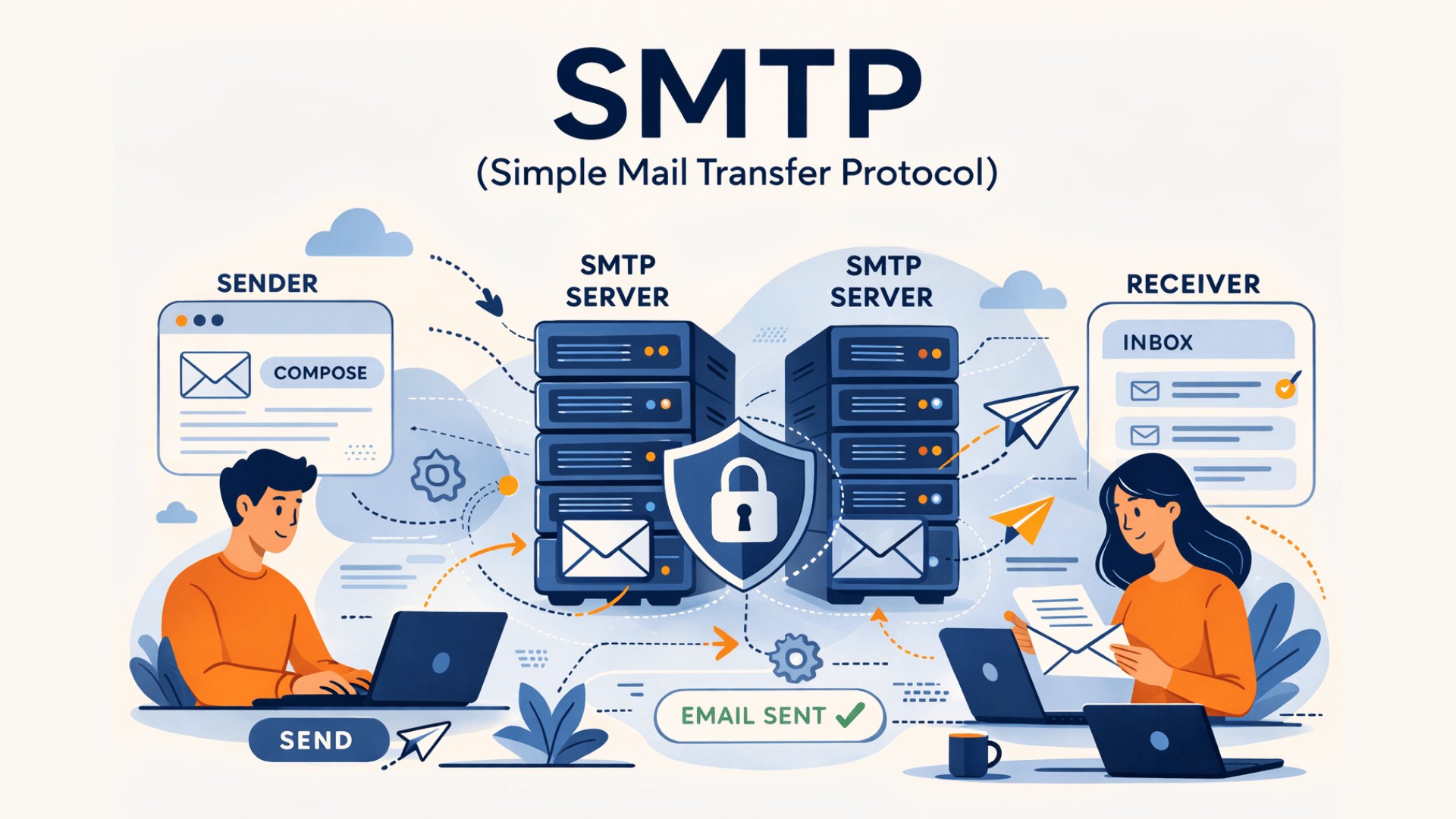

Qu'est-ce que le SMTP ?

En savoir plus: What Is SMTP?Le courrier électronique reste le canal de communication le plus important pour les entreprises. Les contrats, les factures, les réinitialisations de mots de passe, les campagnes de marketing et les notifications de conformité dépendent tous d'une livraison fiable des messages. Pourtant, de nombreuses entreprises négligent la couche technique qui garantit que ces messages arrivent à destination en toute sécurité. Si vous voulez vous définir comme une entreprise numérique digne de confiance, vous devez [...]

-

Qu'est-ce qu'un CDN ?

En savoir plus: What is a CDN?La performance d'un site web n'est plus un détail technique. Elle a une incidence directe sur le chiffre d'affaires, la confiance des utilisateurs, la visibilité dans les moteurs de recherche et la sécurité. Un retard d'une seule seconde peut réduire les conversions et augmenter les taux de rebond. Dans le même temps, les modèles de trafic mondial, les cyberattaques et les exigences de conformité ne cessent de gagner en complexité. Si vous [...]

-

Qu'est-ce que SSL ?

En savoir plus: What Is SSL?Si vous exploitez un site web aujourd'hui, vous vous définissez par votre position en matière de sécurité. Les utilisateurs ne font plus confiance. Les navigateurs les avertissent activement lorsque quelque chose n'est pas sûr. Les régulateurs exigent la protection des données personnelles. Les moteurs de recherche récompensent les environnements cryptés. Au centre de tout cela se trouve le protocole SSL. Secure Sockets Layer, communément appelé [...]

-

Qu'est-ce que le test de pénétration ?

En savoir plus: What Is Penetration Testing?La cybersécurité n'est plus une fonction informatique d'arrière-plan. Elle influence directement la continuité des activités, l'exposition aux réglementations et la confiance des clients. De nombreuses organisations pensent qu'elles sont en sécurité parce qu'aucune violation ne s'est produite. En réalité, l'absence d'incidents signifie souvent que les défenses n'ont jamais été testées correctement. Si vous voulez vous définir [...]